Tutti i contenuti

Naviga tra articoli, approfondimenti e news di TrueScreen

Articoli

Certificare un video con lo smartphone: valore legale come prova in tribunale (guida 2026)

Un video da smartphone vale come prova solo se acquisizione, integrità e catena di custodia sono dimostrabili. Norme, Cassazione e requisiti tecnici 2026.

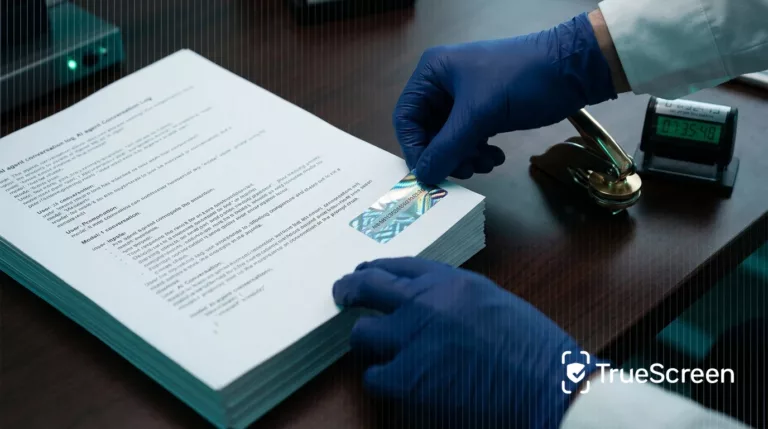

Comunicazione agent-to-agent: provenienza e tracciato di audit negli ecosistemi multi-agente AI

Provenienza e tracciato di audit per ecosistemi multi-agente AI: come certificare ogni messaggio inter-agente in modo verificabile.

ISO/IEC 27037: la norma per la gestione delle prove digitali

Norma ISO 27037: guida ai 4 processi (identification, collection, acquisition, preservation), ruoli DEFR/DES, catena di custodia e quadro normativo IT/UE.

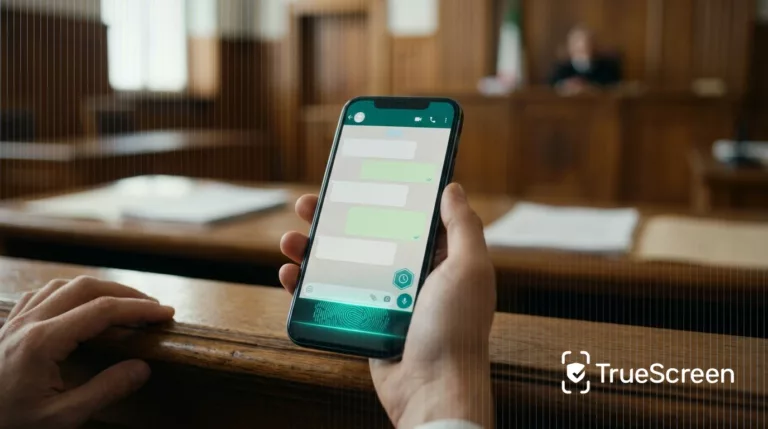

Prove WhatsApp in tribunale: guida 2026 alle chat, screenshot e messaggi vocali con valore legale

Prove WhatsApp in tribunale: come l'art. 2712 c.c. e la Cassazione 6024/2026 trattano chat, screenshot e vocali, requisiti tecnici per l'ammissibilità.

eIDAS 2.0: scadenza 21 maggio 2026 per i sigilli digitali a distanza

Il 21 maggio 2026 scade il termine eIDAS 2.0 per i dispositivi qualificati di firma e sigillo a distanza. Guida agli obblighi tecnici per QTSP...

Legge 132/2025 e deepfake: il quadro italiano dopo il caso Meloni e le richieste del Garante

Legge 132/2025 sui deepfake: nuovo reato art. 612-quater, sanzioni penali, richieste del Garante post caso Meloni e implicazioni per le aziende italiane.

Ispezioni virtuali dei veicoli: come la certificazione fotografica blocca le frodi assicurative

Le ispezioni virtuali dei veicoli sono vulnerabili alla manipolazione delle foto. Scopri come la certificazione fotografica alla fonte protegge le compagnie assicurative.

Trust by design: progettare prodotti SaaS con integrità verificabile dalla prima riga di codice

Trust by design SaaS: cinque primitive architetturali per integrità verificabile, tracciato forense e conformità GDPR, NIS2, AI Act in un unico strato.

Deepfake: cosa sono, come funzionano, le frodi che generano e perché la detection da sola non basta più

Cosa sono i deepfake, come riconoscerli, le 7 frodi piu comuni, la legge italiana 132/2025 (art. 612-quater) e perche detection alone non basta piu nel...

PEC in tribunale: valore probatorio, contestazioni e certificazione alla fonte

Valore probatorio della PEC in tribunale: cosa prova, come si contesta, come certificare gli allegati alla fonte con metodologia forense e sigillo QTSP.

Documenti affitti brevi: la guida completa per host

CIN, Alloggiati Web, contratto turistico, verbale di consegna, foto e prove per reclami AirCover e Booking: la mappa completa per host.

Autenticazione delle immagini aziendali: come garantire l’autenticità dei contenuti visivi oltre il rilevamento AI

Autenticazione delle immagini aziendali: cosa significa, i quattro livelli operativi e come integrarli nei flussi documentali oltre il rilevamento AI.

Voice cloning e frodi aziendali: la difesa verificabile per CFO dopo il caso Arup

Voice cloning truffa aziendale: dopo il caso Arup da 25.6M, la difesa verificabile per CFO con baseline vocale certificata e procedure out-of-band.

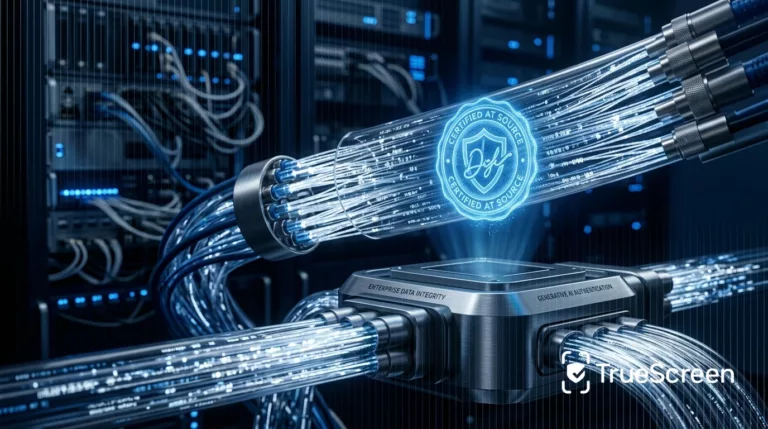

Data integrity nell’era dell’AI: perché la certificazione alla fonte ridefinisce il paradigma

Nell'era dell'AI generativa la data integrity classica non basta: la certificazione alla fonte estende la garanzia al dato appena nato.

D.Lgs. 215/2025 e Regolamento e-Evidence: il quadro operativo per le imprese italiane dopo il recepimento

PageFreezer vs TrueScreen: archiviazione web o certificazione forense?

PageFreezer archivia siti online in continuo per conformità. La certificazione forense produce prove singole con valore in tribunale. Come scegliere.

Software di acquisizione forense per pagine web: quale scegliere nel 2026

Confronto tra i 5 software di acquisizione forense per pagine web nel 2026: conformità eIDAS, marca temporale qualificata, video e casi d'uso reali.

Screenshot e Cassazione 6024/2026: quando il giudice penale accetta le acquisizioni digitali nei reati di stalking

Cassazione 6024/2026 chiarisce quando uno screenshot è prova ammissibile nei reati di stalking: metodologia forense, hash, marca temporale.

Frode identità sintetica: come difendere l’onboarding dagli attacchi AI

Frode identità sintetica: come l'AI supera i KYC tradizionali e perché servono documenti certificati alla fonte per banche, assicurazioni, fintech.

Certified Data Room: come l’audit trail forense trasforma la data room in prova ammissibile

Le data room tradizionali tracciano gli accessi ma non certificano i documenti. Una certified data room genera prove ammissibili in giudizio.

Approfondimenti

Verificare lo stato dei QTSP: guida alla EU Trusted List per marcature temporali critiche

Frode identità sintetica nel banking: anatomia di un caso reale e contromisure KYC

Data lineage enterprise: tracciabilità dei dati in azienda, strumenti e audit trail per la governance

Cassazione penale 1269/2025: quando i messaggi WhatsApp sono inutilizzabili nel processo penale

Cassazione 1254/2025: riproduzioni meccaniche contestate, chi produce la prova deve dimostrarne integrità e autenticità

Forensica delle immagini per aziende: perché l’analisi post-facto non basta

Chat WhatsApp come prova in cause di divorzio e custodia dei figli

Screenshot di diffamazione online: valore di prova e denuncia-querela

Timestamp digitale: guida completa alla certificazione temporale con valore legale

Screenshot come prova in tribunale: obiezioni al valore legale e come superarle

Copia forense di un sito web: cos’è, come si fa e valore legale

Tracciabilità dei prompt: perché certificare le istruzioni agli agenti AI

Deepfake e processo penale: la crisi della prova digitale

Deepfake e frodi aziendali: la certificazione alla fonte come difesa

Certificare gli output degli agenti AI: prove digitali con valore legale

NIS2 e integrità dei dati AI: cosa devono fare i servizi essenziali

Regolamento E-Evidence: guida pratica all’implementazione per le aziende europee

Digital provenance nel settore energetico: certificare ispezioni e audit sul campo

Certificare la knowledge base degli agenti AI: integrità e provenienza dei dati